Imsi-ловушки. что это?

Но вернёмся к теме статьи. IMSI-ловушки — это мобильные ложные базовые станции, которые спецслужбы включают при различных обстоятельствах в разных местах. Мобильные телефоны “цепляются” к этим станциям, которые фактически выступают в роле Man-in-the-middle.

В результате мы имеем перехват разговоров, СМС и интернет-трафика. Факты использования таких устройств засекречены. В Германии, например, в 2002 году был принят закон, разрешающий спецслужбам применять такие устройства, однако не обошлось без бурных общественных дебатов.

А где-то и до дебатов не доходит. Однако косвенные доказательства есть. Как правило, ловушки включаются в местах народных волнений, либо вокруг объектов, представляющих высокую государственную важность. Часто IMSI-идентификаторы особо интересных личностей заносятся в список фильтрации, и далее работают только с телефонами конкретных людей.

А теперь познакомимся с IMSI-ловушками поподробнее. Для начала классифицируем их поведение. Оно может поддерживать 2 режима — активный и пассивный. В активном ловушка выступает в роли базовой станции. В пассивном — мониторит канал и другие базовые станции. Наиболее интересен, конечно же, активный режим. Опишем его функции.

Что такое imsi-перехватчик?

Это такое устройство (размером с чемодан или даже всего лишь с телефон), которое использует конструктивную особенность мобильников — отдавать предпочтение той сотовой вышке, чей сигнал наиболее сильный (чтобы максимизировать качество сигнала и минимизировать собственное энергопотребление).

Кроме того, в сетях GSM (2G) только мобильник должен проходить процедуру аутентификации (от сотовой вышки этого не требуется), и поэтому его легко ввести в заблуждение, в том числе чтобы отключить на нем шифрование данных. С другой стороны, универсальная система мобильной связи UMTS (3G) требует двусторонней аутентификации; однако ее можно обойти, используя режим совместимости GSM, присутствующий в большинстве сетей.

Сети 2G по-прежнему широко распространены — операторы используют GSM в качестве резервной сети в тех местах, где UMTS недоступна. Более глубокие технические подробности IMSI-перехвата доступны в отчете научно-исследовательского центра SBA Research. Еще одно содержательное описание, ставшее настольным документом современных киберконтрразведчиков, — это статья «Ваш секретный скат, больше вовсе не секретный», опубликованная осенью 2022 года в Harvard Journal of Law & Technology.

Ассортимент продаваемых перехватчиков вызывает уважение. а что насчет кустарных поделок?

- Сегодня (в 2022 году) предприимчивые технические специалисты изготавливают IMSI-перехватчики, пользуясь доступными в открытой продаже высокотехнологичными коробочными компонентами и мощной радиоантенной, и затрачивают при этом не больше 600 долларов (см. версию IMSI-перехватчика хакера Evilsocket). Это что касается стабильных IMSI-перехватчиков. Но есть и экспериментальные, более дешевые, которые работают нестабильно. Например, в 2022 году на конференции Black Hat была представлена версия нестабильного IMSI-перехватчика, общая стоимость аппаратных компонентов которого составила 250 долларов. Сегодня подобная реализация обошлась бы еще дешевле.

- Если вдобавок учесть, что современная западная высокотехнологичная военная техника имеет открытую архитектуру аппаратного обеспечения и открытый код программного обеспечения (это сегодня обязательное условие, чтобы обеспечить совместимость разрабатываемых для военных нужд программно-аппаратных систем), — у разработчиков, заинтересованных в изготовлении IMSI-перехватчиков, есть все козыри для этого. Об этой современной тенденции военного хай-тека можно почитать в журнале Leading Edge (см. статью «Преимущества SoS-интеграции», опубликованную в февральском выпуске журнала за 2022 год). Не говоря уже о том, что недавно Министерство обороны США выразило свою готовность заплатить 25 миллионов долларов подрядчику, который разработает эффективную систему для радиоидентификации (см. апрельский выпуск ежемесячного журнала Military Aerospace, 2022). Одно из основных требований, предъявляемых к этой системе, — должны быть открытыми ее архитектура и компоненты, из которых она будет состоять. Таким образом, открытость архитектуры — это сегодня обязательное условие совместимости разрабатываемых для военных нужд программно-аппаратных систем.

- Поэтому изготовителям IMSI-перехватчиков даже большой технической квалификацией обладать не нужно — нужно только уметь подобрать комбинацию уже существующих решений и поместить их в одну коробку.

- Кроме того, современная — дешевеющая непомерными темпами — микроэлектроника позволяет вместить свою кустарную поделку не только в одну коробку, но даже (!) в один чип (см. описание концепции SoC) и даже более того — настроить внутричиповую беспроводную сеть (см. описание концепции NoC по той же ссылке), которая приходит на смену традиционным шинам передачи данных. Что уж говорить об IMSI-перехватчиках, когда в открытом доступе сегодня можно найти даже технические подробности об аппаратных и программных компонентах суперсовременного американского истребителя F-35.

Что такое imsi?

На SIM-карте хранится идентификатор абонента IMSI (International Mobile Subscriber Identity) — число, которое состоит из 15 цифр. Его можно разделить на несколько составляющих. Первые пять чисел — это Mobile Country Code, уникальный код, который присваивается номеру при регистрации в сети.

В International Mobile Subscriber Identity (IMSI) хранится информация о родной стране пользователя. Под «родной» страной подразумевается территория регистрации и работы сотового оператора. Все данные хранятся в зашифрованном формате. Благодаря IMSI выполняется привязка сотового оператора к пластиковой карте, которая используется для получения услуг сотовой связи.

Чтобы узнать IMSI абонента, нужно приложение Find IMEI & MSI. Утилита доступна бесплатно в Google Play. Для корректной работы программы не нужно получать Root-права. После запуска утилиты нажмите кнопку «Get». После этого в разделе «IMSI» отобразится 15-значный код.

Jump to navigationJump to search

Аутентификация

На SIM-карте абонента хранится 128-битный ключ — Subscriber Authentication Key. Точно такой же хранится у оператора. Так как SIM-карта формально принадлежит оператору, а сам ключ хранится защищённым образом, то это считается надёжным. Шаги:

- станция генерит случайное 128-битное число и посылает его абоненту;

- обе стороны подают на вход алогритма А3 это число и общий ключ, получают 32-битное число SRES (от Signed Response);

- абонент отправляет ответ с этим числом, а станция сравнивает со своим; если всё сошлось, то абонент аутентифицирован.

Кстати, подтверждение подлинности самой станции не предусмотрено. Случайно ли?..

Выработка ключа шифрования

Здесь процедура идентичная, за исключением того, что случайное число и ключ подаются на вход алгоритма А8, а результатом является 64-битный ключ симметричного шифрования А5.

Arfcn

Absolute radio-frequency channel number — идентификатор, однозначно определяющий пару частот, используемых для приёма и передачи. Например, за диапазоном GSM 1800 закреплены номера 512 — 885. При этом частота передачи вычисляется по формуле 1710.2 0.2·(n−512), а частота приёма = частота передачи 95. Собственно, события, связанные с сетью:

Cell id

Идентификатор соты, т.е. базовой станции.

Example inside world area 1 (north america)[edit]

Translation rule:

- match number starting 28401 (Bulgaria MCC MobilTel MNC)

- identify this as belonging to MobilTel-Bulgaria network

- do not alter the digits of the number

- mark the number as having E.212 numbering plan.

- route message on Global Title across SCCP network

Therefore, 284011234567890 becomes 284011234567890 under the E.212 numbering plan.

This number has to be converted on the ANSI to ITU boundary. For more details please see Global Title Translation.

Example of outside world area 1[edit]

This example shows the actual practice which is not clearly described in the standards.

Translation rule:

- match numbers starting 28401 (Bulgaria mobile country code MobilTel MNC)

- identify this as belonging to MobilTel-Bulgaria network

- remove first five digits (length of MCC MNC)

- prepend 35988 (Bulgaria E.164 country code a Bulgarian local prefix reaching MobilTel’s network)

- mark the number as having E.214 numbering plan.

- route message on Global Title across SCCP network

Therefore, 284011234567890 becomes 359881234567890 under the E.214 numbering plan.

Translation rule:

- match numbers starting 310150 (America first MCC Cingular MNC)

- remove first six digits (length of MCC MNC)

- prepend 14054 (North America E.164 country code Network Code for Cingular)

- mark the number as having E.214 numbering plan.

- route message on Global Title across SCCP network

Therefore, 310150123456789 becomes 14054123456789 under the E.214 numbering plan.

The result is an E.214 compliant Global Title, (Numbering Plan Indicator is set to 7 in the SCCP message). This number can now be sent to Global Title Analysis.

Examples of imsi numeric presentation[edit]

| MCC | 310 | USA |

|---|---|---|

| MNC | 150 | AT&T Mobility |

| MSIN | 123456789 |

| MCC | 502 | MY |

|---|---|---|

| MNC | 13 | Celcom |

| MSIN | 0123456789 |

| MCC | 460 | CHINA |

|---|---|---|

| MNC | 00 | CMCC |

| MSIN | 1357924680 |

| MCC | 520 | THAILAND |

|---|---|---|

| MNC | 03 | AIS |

| MSIN | 1234567890 |

| MCC | 470 | Bangladesh |

|---|---|---|

| MNC | 01 | Grameenphone |

| MSIN | 0171566423 |

| IMSI | 313460 000 000 001 | |

|---|---|---|

| MCC | 313 | United States |

| MNC | 460 | Mobi[3] |

| MSIN | 000000001 | |

| ICCID | 8931 3460 0000 0000 0012(89 is the industry identifier for telecom) |

Home network identity[edit]

The Home Network Identity (HNI) is the combination of the MCC and the MNC. This is the number which fully identifies a subscriber’s home network. This combination is also known as the PLMN.

Imsi analysis[edit]

IMSI analysis is the process of examining a subscriber’s IMSI to identify the network the IMSI belongs to, and whether subscribers from that network may use a given network (if they are not local subscribers, this requires a roaming agreement).

If the subscriber is not from the provider’s network, the IMSI must be converted to a Global Title, which can then be used for accessing the subscriber’s data in the remote HLR. This is mainly important for international mobile roaming. Outside North America, the IMSI is converted to the Mobile Global Title (MGT) format, standard E.

214, which is similar to an E.164 number. E.214 provides a method to convert the IMSI into a number that can be used for routing to international SS7 switches. E.214 can be interpreted as implying that there are two separate stages of conversion; first determine the MCC and convert to E.

In North America, the IMSI is directly converted to an E.212 number with no modification of its value. This can be routed directly on American SS7 networks.

After this conversion, SCCP is used to send the message to its final destination. For details, see Global Title Translation.

Location update

Когда телефон переходит из одной Location Area на другую, он посылает станциям это сообщение. Также он его посылает и периодически.

Longitude, latitude

Долгота и широта базовой станции.

Php поиск

В связи с отменой мобильного рабства и появления возможности смены мобильного оператора (перехода к другому) с сохранением номера (MNP) возникла проблема связанная с неизвестностью абоненту какой сети Вы собираетесь звонить или отправлять СМС.

Для определения какому оператору в России принадлежит абонент существует сервис ЦНИИС. Если Вам нужно определить оператора мобильного телефона без ввода капчи или с помощью API, то воспользуйтесь нашим сервисом, который позволяет определить перенесенные номера России, Казахстана и других стран:

See also[edit]

Наверное, даже домохозяйки знают, что публичные точки Wi-Fi небезопасны. Что не мешает рядовым юзерам вовсю ими пользоваться — ведь если нельзя, но скучно и очень хочется, то можно! И без всякого VPN — хотя функцию VPN теперь внедряют даже в комплексные антивирусные продукты.

Здоровой альтернативой Wi-Fi всегда считалось обычное мобильное подключение, тем более что с каждым годом оно становится все дешевле, а скорость его все выше. Но так ли оно безопасно, как нам кажется? В этой статье мы решили собрать основные вопросы и ответы, посвященные перехвату мобильных данных, и определиться, стоит ли его опасаться обычному, далекому от сокровенных тайн пользователю.

Warning

Чрезмерно активные действия в радиочастотном спектре требуют специального допуска и лицензирования; игнорируя данный факт, ты автоматически попадаешь в категорию «плохих парней» (подробности — здесь).

Анализ данных от диагностического интерфейса

Ребята из SnoopSnitch умудрились отреверсить сами полезные данные и на основе их строится анализ. Вот какие параметры они принимают к сведению.

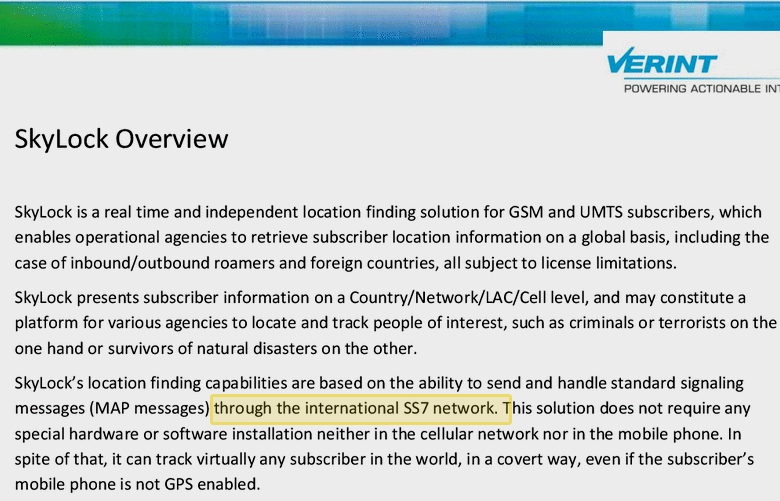

Атаки на ss7: вчера для спецслужб, сегодня для всех

В конце августа газета Washington Post обнародовала буклет американской компании Verint, которая предлагает своим клиентам сервис Skylock по выслеживанию абонентов мобильных сетей в разных странах мира – без ведома самих абонентов и операторов. Хотя предложения локационных сервисов давно можно найти в Интернете, но случай Verint, пожалуй, один из первых, когда такие услуги предлагаются вполне официально и на глобальном уровне.

Как такое возможно? В качестве реакции на истории о мобильной слежке чаще всего выдвигается версия о сложных технологиях, которые могут использоваться лишь спецслужбами. На практике всё проще. Телекоммуникационная сеть состоит из множества подсистем различного технологического уровня, и уровень безопасности всей сети зачастую определяется уровнем самого слабого звена.

В частности, процесс установления голосовых вызовов до сих пор основан на технологии SS7, которая уходит корнями в 70-е годы прошлого века. В начале 2000-х годов была разработана спецификация SIGTRAN, позволяющая передавать сообщения SS7 по IP-сетям. При этом были унаследованы все недостатки безопасности верхних уровней протоколов SS7. В результате злоумышленники имеют возможность бесконтрольно посылать, перехватывать и изменять сообщения протоколов SS7, осуществляя различные атаки на мобильные сети и их абонентов.

Один из первых публичных докладов об уязвимостях SS7 прозвучал в 2008 году на хакерской конференции Chaos Computer Club, где немецкий исследователь Тобиас Энгель показал технику слежки за абонентами мобильных сетей. Однако в профессиональной среде эти уязвимости были известны раньше – с 2001 года. Уже тогда об этих возможностях знали и правительства некоторых стран. Так, в книге Томаса Портера и Майкла Гафа «Как обойти защиту VoIP» (How to Cheat at VoIP Security) приводится цитата из отчета одного из американских ведомств, где говорится, что «администрация Президента США серьезно обеспокоена высоким уровнем угрозы атак на основе SS7».

Новый всплеск общественной озабоченности случился в 2022 году, когда бывший сотрудник ЦРУ Эдвард Сноуден раскрыл миру историю о тотальной слежке Агентства Национальной Безопасности США за гражданами. Среди разоблачений Сноудена снова всплыли уязвимости SS7 как одна из техник, использованных АНБ. После этого стало известно и о существовании частных компаний, которые предлагают подобные услуги на глобальном уровне, как уже упомянутый SkyLock:

Как отмечает Washington Post, компания Verint не использует слежку против американских и израильских граждан, «однако ряд других аналогичных сервисов, работающих в Швейцарии и на Украине, не подчиняются подобным ограничениям».

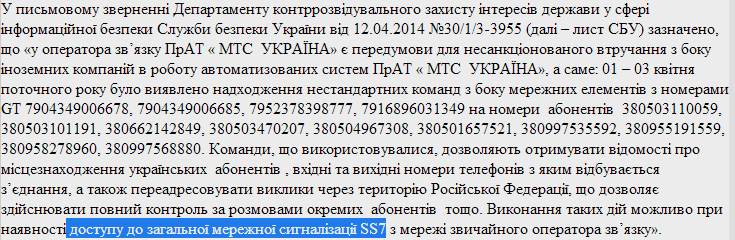

Приведенная цитата — одно из возможных объяснений целой волны скандалов, связанных с публикаций записей телефонных переговоров на Украине. В июне 2022 года Национальная комиссия регулирования связи и информатики Украины сообщила о случаях прослушки абонентов «МТС-Украина» через сервер, предположительно принадлежащий российской «дочке» оператора Tele2:

По мнению экспертов Positive Technologies, использованный в этом случае алгоритм прослушки является комбинацией атак, которые были рассмотрены на конференции по практической безопасности PHDays IV, а также в отдельных публикациях нашего блога. Сейчас все эти атаки собраны и более подробно описаны в новом исследовании «Уязвимости сетей мобильной связи на основе SS7». Ознакомиться с полным текстом исследования можно здесь: www.ptsecurity.ru/lab/analytics

Материалы, представленные в данном отчете, собраны в 2022 и 2022 годах в ходе консалтинговых работ по анализу защищенности крупных мобильных операторов. В процессе этого исследования эксперты Positive Technologies смогли реализовать такие атаки, как раскрытие местоположения абонента, нарушение доступности абонента, перехват SMS-сообщений, подделка USSD-запросов и перевод средств с их помощью, перенаправление голосовых вызовов, подслушивание разговоров, нарушение доступности мобильного коммутатора.

При этом было продемонстрировано, что даже телеком-операторы, входящие в десятку мировых лидеров, не защищены от подобных атак. А злоумышленнику для проведения этих атак сегодня не требуется сложное оборудование: в исследовании использовался узел на базе обычного компьютера под управлением ОС семейства Linux, с установленным SDK для формирования пакетов SS7 — эти программы доступны для свободного скачивания в Интернете.

Варианты решения проблемы предлагаются в заключительной главе исследования. Кроме того, если у вас возникли вопросы по данному исследованию, вы можете задать их авторам отчёта на вебинаре, который пройдёт 2 октября в 14:00 на сайте компании.

Вебинар бесплатный, но нужно предварительно зарегистрироваться:

www.ptsecurity.ru/lab/webinars

Вам может быть интересно:

Сейчас на сайте: 3840

Выбор режим шифрования

Станция посылает телефону команду CIPHER MODE SELECT, сообщая требуемый режим шифрования: А5/0, А5/1, А5/2 или А5/3. Однако в этом сообщении есть ещё флаг REQUEST_IMEISV, означающий, что телефон должен сообщить в ответном сообщении CIPHER MODE COMPLETE свой уникальный идентификатор, причём это сообщение уже зашифровано на ранее согласованном ключе.

По умолчанию флаг всегда ставится. Однако ловушка может не передавать этот флаг, в результате сообщение CIPHER MODE COMPLETE будет содержать предсказуемую статическую информацию. После этого производится стандартная атака по известному открытому тексту (known plain text attack), и ключ вскрывается.

Итак, критерий №8 отлавливает отсутствие данного флага. Ещё есть дополнительный признак — долгое ожидание подтверждения получения станцией CIPHER MODE COMPLETE. Действительно, вскрытие ключа требует времени. 9. После Location Update идёт стандартный запрос абоненту на идентификационную информацию (IMEI, IMSI), а дальше станция отвергает телефон, заставляя делать новый Location Update.

Всё это — признак ловушки, работающей в режиме сбора информации. 10. Если станция анонсирует другой режим шифрования, отличный от обычного для данной местности или оператора, то это либо ловушка, либо оператор недоглядел, либо аппаратный сбой, либо так задумано.

Но в расчёт принимается. 11. Слишком маленький интервал регулярного Location Update. Телефон обязан периодически посылать Location Update — даже если он не мигрирует с одной соты на другую. А значение периода приходит со станции. Стандартное значение — 1-4 часа.

Но ловушка может распространять заведомо маленькие тайм-ауты, чтобы более оперативно “цеплять” телефоны. 12. Произошёл Paging, за которым не последовало ни SMS, ни разговора. Это типичная проверка, находится ли “жертва” в зоне покрытия в конкретный момент времени. 13.

Установлен канал данных (Traffic Channel, или TCH), но не последовало ни SMS, ни разговора. Либо он последовал, но спустя необычно долгое время. Согласно протоколу, после установления этого канала телефон непрерывно шлёт пустые подтверждения, пока канал не закроется.

Эти подтверждения могут использоваться ловушкой для более точного позиционирования телефона. 14. Подозрительный список соседних станций (Neighboring Cells). Каждая станция передает подключённому к ней телефону список окружающих станций. Но если это ловушка, то она будет отсутствовать в этих списках – в отличие от других, легитимных, станций. 15.

Разбиение на большое количество групп (Paging Group). Каждая станция объединяет все подключенные телефоны в группы. Это нужно для оптимизации ресурсов. Когда происходит входящий звонок, все телефоны данной группы получают оповещение на соответствующем логическом канале.

Когда ложная станция хочет вернуть абонента в родную сотовую сеть, она посылает некорректные данные на канале той группы, в которую входит абонент. В результате все члены группы начнут процедуру Cell Reselection. Чтобы затронуть как можно меньше абонентов, ложная станция делает их маленькими, а количество групп будет большим, что и является признаком работы ловушки.

Ещё почитать про mnp можно здесь:

- Русская Википедия: Переносимость_телефонных_номеров

- Wiki English: Mobile_number_portability

- Коды MNC Российских операторов

- Коды MNC мировых операторов

- ФГУП «ЦНИИС» – Официальный оператор Базы Данных Переносимых Номеров (БДПН) на территории Российской Федерации

Как imsi-перехватчик может отслеживать мои перемещения?

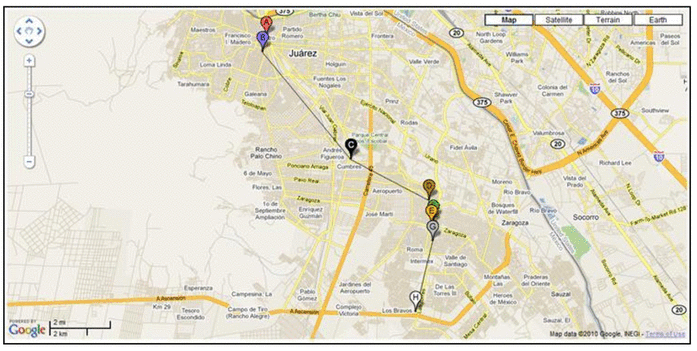

- Чаще всего IMSI-перехватчики, используемые местными силовыми структурами, применяются для трассировки.

- Зная IMSI целевого мобильника, оператор может запрограммировать IMSI-перехватчик, чтобы он связывался с целевым мобильником, когда тот находится в пределах досягаемости.

- После подключения оператор использует процесс картографирования радиочастот, чтобы выяснить направление цели.

Как imsi-перехватчики монополизируют доступ к мобильнику?

- Обманывают твой мобильник, заставляя его думать, что это единственное доступное соединение.

- Настраиваются таким образом, что без посредничества IMSI-перехватчика ты не можешь сделать вызов.

- Подробнее о монополизации читай в публикации научно-исследовательского центра SBA Research: IMSI-Catch Me If You Can: IMSI-Catcher-Catchers.

Как цепляют вирусы

Открывают ссылки из смс. Вирусы умеют отправлять сообщения от имени реальных контактов. Вы думаете, что получили смс от родственника, и переходите по ссылке, скачиваете программу, а в ней вирус.

Не ходите по ссылкам, если не уверены в их надежности. Если ссылка пришла от знакомого, переспросите, действительно ли он отправил сообщение.

Переходят по ненадежной ссылке в интернете. Пользователи ищут интересный контент: бесплатную музыку, фильмы, игры, порно. Щелкают по ссылке, что-то скачивают, открывают, получают вирус.

Не ищите халяву или хотя бы делайте это с компьютера. На маленьком экране смартфона сложнее распознать подозрительный сайт и выше риск нажать не туда.

Открывают файлы и зловредные ссылки в социальных сетях. Здесь люди тоже попадают в западню в поисках контента. Например, посещают сообщества с играми и переходят по ссылкам в поисках бесплатных развлечений.

Устанавливайте приложения только из официального магазина: для Андроида это Гугл-плей

Попадают на страницы злоумышленников со взломанного сайта. Например, заходишь читать отраслевые новости на знакомый сайт, как вдруг автоматически скачивается какая-то вроде полезная программа.

Не запускайте непонятные файлы, даже если они скачались со знакомого сайта. Если что-то скачалось само, скорее всего, это вирус

Как это происходит

Опишем алгоритм, как ловушка вклинивается в эту систему. Сразу отметим, что если оператор изначально везде применяет А5/2, то задача становится тривиальной — этот шифр вскрывается в реальном времени. Но операторы не совсем идиоты, поэтому они используют А5/1.

Базовая станция анонсирует этот протокол и телефон на него “соглашается”, все довольны. Все шифры А5 работают на ключе, который хранится как у оператора, так и на SIM-карте. Он уникален для каждого абонента и за его сохранность отвечает крипточип SIM-карты.

Из этого следует, что ловушка по отношению к оригинальной базовой станции “прикидывается” абонентским устройством на алгоритме А5/1, а для реального телефона “прикидывается” базовой станцией на алгоритме А5/2, который вскрывается на лету. Таким образом, ловушка извлекает секретный ключ абонента и реконструирует сессию с базовой станцией. Дело сделано.

Как узнать, что ваш телефон переключился на слабый шифр? Обычно никак: индустрия сотовой связи заботится о людях — меньше знаешь, крепче спишь. Однако в природе все же встречаются отдельные модели телефонов, которые как-то сигнализируют, и это не смартфоны.

Когда появились первые imsi-перехватчики?

Первые IMSI-перехватчики появились еще в 1993 году и были большими, тяжелыми и дорогими. «Да здравствуют отечественные микросхемы — с четырнадцатью ножками… и четырьмя ручками». Изготовителей таких перехватчиков можно было пересчитать по пальцам, а высокая стоимость ограничивала круг пользователей — исключительно государственными учреждениями.

Однако сейчас они становятся все более дешевыми и все менее громоздкими. Например, Крис Пейдж построил IMSI-перехватчик всего за 1500 долларов и представил его на конференции DEF CON еще в 2022 году. Его версия состоит из программируемого радио и бесплатного программного обеспечения с открытым исходным кодом:

Кто в зоне риска

Жертвой мошенников может стать каждый пользователь смартфона на Андроиде. Основная проблема Андроида в том, что на него можно поставить программу из любого источника, в том числе пиратского. С июля по сентябрь 2022 эксперты из «Лаборатории Касперского» обнаружили 320 тысяч новых мобильных вредоносных программ для этой платформы.

Мобильная связь — хакер

Как ни странно, но на мобильном рынке, где царствуют Apple и Samsung, законодателем мод всегда была другая южнокорейская компания. Именно LG выпустила первый телефон с сенсорным управлением, она же впервые создала двухъядерный, а затем и четырехъядерный смартфон. И вот теперь она выпустила на рынок телефон с разрешением дисплея 2K (2560 x 1440) и камерой с лазерным автофокусом. К счастью, руководство компании поняло, что одними высокими характеристиками железа рынок уже вернуть, поэтому LG G3 обладает действительно эксклюзивным дизайном и множеством программных фишек, имея все шансы сместить потерявших бдительность конкурентов с пьедестала.

Могу ли я стать жертвой «случайного перехвата»?

Вполне возможно. Имитируя сотовую вышку, IMSI-перехватчики прослушивают весь локальный трафик — куда в числе прочего попадают и разговоры невинных прохожих (читай «откровения старшей сестры Большого Брата»). И это любимый аргумент «адвокатов неприкосновенности частной жизни», выступающих против использования IMSI-перехватчиков силовыми структурами, которые применяют это высокотехнологичное оборудование для выслеживания преступников.

Могут ли они слушать мои звонки?

- Это зависит от используемого IMSI-перехватчика. Перехватчики с базовой функциональностью просто фиксируют: «в таком-то месте находится такой-то мобильник».

- Для прослушивания разговоров IMSI-перехватчику требуется дополнительный набор функций, которые производители встраивают за дополнительную плату.

- 2G-вызовы прослушиваются легко. IMSI-перехватчики для них доступны уже более десяти лет.

- Стоимость IMSI-перехватчика зависит от количества каналов, рабочего диапазона, типа шифрования, скорости кодирования/декодирования сигнала и от того, какие радиоинтерфейсы должны быть охвачены.

Нарушение связи

Возможно оставить абонента без связи: сначала “захватить” на себя, а потом оборвать, и так до бесконечности. А можно выдавать мусор или заведомо некорректные пакеты.

Перехват разговоров

Самое вкусное. Здесь все не так просто, однако проще чем могло бы быть. Как известно, в GSM предусмотрели защиту от несанкционированного съёма информации. Существует несколько режимов:

- А5/0 — фактически это plain text, шифрования нет;

- А5/1 — первый вариант с потоковым шифром, который сейчас уже не считается достаточно стойким;

- А5/2 — экспортный вариант А5/1 с намеренно заниженной стойкостью. Куда уж ниже?!

- А5/3 — достаточно стойкий вариант, возникший с приходом 3G.

Как показал известный хакер Harald Welte, вся схема защиты в GSM местами зиждется на популярном принципе Security through obscurity и содержит фундаментальные уязвимости. При этом столпы GSM-индустрии годами игнорируют эти факты — всех всё устраивает.

Полезные ссылки

21791,2k 217

SIM-карта используется для предоставления услуг связи сотовым оператором и необходима, чтобы идентифицировать пользователя. В памяти симки хранятся различные коды и функции, которые отвечают за корректную работу мобильной связи. Разбираемся, что такое IMSI, зачем нужен этот идентификатор и как его узнать.

Получить номер телефона в любой из 150 стран

Если Вы планируете интернациональную компанию, вам понадобятся местные, в том числе бесплатные (8-800), номера. Для объединения всех местных номеров в единный call-центр Вы можете использовать SIP-телефонию

Прикидываемся базовой станцией

Согласно алгоритму GSM, сотовый телефон обычно выбирает станцию с наиболее сильным сигналом. Это разумно — можно снизить мощность передатчика и сэкономить батарейку. Таким образом ловушка “забирает” телефоны на себя. Далее она запрашивает с телефона его…

- IMSI: Interntaion Mobile Subscriber Identifier — фактически это уникальный номер SIM-карты;

- IMEI: Interntaion Mobile Equipment Identifier — уникальный номер аппарата.

Это происходит в рамках стандартных протоколов GSM-стека. Итак, мы вышли на конкретного человека.IMSI-ловушка “StingRay” известной фирмы Harris

Программы, которые используют смс-банк

У некоторых банков есть функция, когда командой в смс-сообщении клиенты переводят деньги, оплачивают услуги и совершают прочие операции. Это удобно, но, если телефон заражен, зловредная программа такой командой переведет деньги на интернет-кошелек или счет мобильного телефона злоумышленника.

Оцените, готовы ли держать такую брешь. Возможно, проще отключить эту услугу. Если смс-банк вам необходим, ставьте антивирус.

Пользуетесь смс-банком? Ставьте антивирус

Программы, которые маскируются под мобильный банк

Когда вы запускаете мобильный банк, зловредная программа замечает это, перехватывает управление и уводит вас к себе. После этого программа выбирает подходящее оформление и маскируется под банковское приложение. Вы не замечаете подвоха, вводите в приложении данные карты, и они утекают к мошеннику.

Помимо банков такие программы маскируются под магазины приложений, например Гугл-плей. В них пользователи тоже охотно вводят данные карточки.

Число поддельных мобильных банков растет быстрее всего: в 3 квартале 2022 в «Лаборатории Касперского» нашли в 4 раза больше таких программ, чем за предыдущие три месяца. Сейчас эксперты знают 23 тысячи программ, маскирующихся под приложения банков.

Будьте внимательны, когда открываете мобильный банк. Если видите что-то необычное при запуске или во внешнем виде приложения, это симптом. Если приложение требует лишнюю информацию, например номер карты, бейте тревогу.

Аккуратнее с приложениями банков. Помните: банк никогда не спросит у вас данные карты или пароль

Программы, которые отправляют платные смс

Вирус, который рассылает смс на платные номера, — самый простой сценарий. Злоумышленнику не нужны даже банковские данные жертвы. Программа незаметно отправляет сообщения на короткий номер, и деньги со счёта уходят мошеннику.

В описание некоторых смс-вирусов авторы даже включали мелкий текст, по которому пользователь соглашался на платную подписку. Конечно, этого никто не читал, но формально получается, что жертва давала согласие на списание денег.

Чтобы защитить абонентов, операторы ввели двойное подтверждение платных смс: это когда после отправки сообщения вам приходит запрос и вы должны подтвердить его еще одним смс. Второе сообщение уже никак нельзя замаскировать, его должен отправить лично пользователь. Воровать деньги через платные смс стало сложнее, и популярность этих вирусов пошла на спад.

Если пришел запрос на подтверждение платного смс, а вы ничего не отправляли, проверьте телефон антивирусом, он может быть заражен. Если у вас стали быстро кончаться деньги на счете, посмотрите на историю списаний в личном кабинете мобильного оператора.

Не подтверждайте платные услуги, которые вы не заказывали

Программы, которые перехватывают смс от банка

Когда вы покупаете что-то по карточке в интернете, банк присылает смс с кодом подтверждения. Хакеры заражают телефоны вирусами, которые перехватывают такие коды.

К счастью, одного кода из смс мошеннику недостаточно, чтобы украсть деньги со счёта. Нужны данные карты, чтобы провести по ним платеж и подтвердить его кодом из перехваченного смс.

Вирусописатели ведут целые базы зараженных смартфонов — ботнеты. Вредоносные программы на этих устройствах дремлют на случай, если когда-то понадобятся злоумышленникам. Например, когда у мошенника есть данные карты жертвы, но нет доступа к ее телефону, он идет в ботнет. Если найдет там нужное устройство, то активирует и использует вирус.

Берегите данные карты. Когда что-то покупаете в интернете, риск нарваться на вирус выше обычного

Программы, которые получают права суперпользователя

Обычно права суперпользователя — так называемый рутинг телефона — получают продвинутые пользователи, чтобы снять ограничения производителя и свободно манипулировать функциями смартфона.

К сожалению, хакеры постоянно находят уязвимости в мобильных операционных системах. В том числе такие, которые позволяют безобидным с виду приложениям сделать рутинг смартфона без ведома пользователя.

Например, вы скачиваете из магазина приложение «Фонарик». Оно не просит доступ ни к каким системным возможностям, ему даже смс неинтересны. Но если у вас несвежая операционная система, если в ней уязвимость, то «Фонарик» сделает рутинг смартфона, а вы даже не заметите.

После этого злоумышленник получит полный доступ к устройству и всем приложениям. Он зайдет в мобильный банк и украдет оттуда номера карт и пароли.

Борьбу с такими вирусами осложняет то, что многие производители годами не обновляют программное обеспечение на своих телефонах, поэтому уязвимости, которые находят хакеры, никто не устраняет. Особенно это касается дешевых устройств.

Опасные программы встречаются даже в официальных магазинах. Чтобы снизить риск, обращайте внимание на рейтинг приложения, отзывы и количество скачиваний. И не забывайте обновлять антивирус.

Обновляйте антивирус и операционную систему на смартфоне. Не ставьте странные приложения без рейтинга и отзывов

Выводы

- Семь раз подумай, один раз нажми. Сомнительные ссылки — самый быстрый способ поймать вирус.

- Не ищите халяву и избегайте подозрительных сайтов. Вирусописатели распространяют зловредные программы через страницы, на которых обещают бесплатный контент.

- Не запускайте файлы, если не до конца в них уверены. Особенно это касается тех, что сами скачались на телефон.

- Смотрите, куда приложения просят доступ при установке: фонарику не нужно уметь читать и отправлять смс.

- Обновляйте операционную систему. Назойливые исправления безопасности приходят не просто так: хакеры находят в ОС уязвимости, которые нужно устранять.

- Установите надежный антивирус.

Противодействие

Естественно, борцы против Большого Брата не оставляют это дело без внимания. Так появился проект SnoopSnitch — это программа для Android, помогающая в обнаружении IMSI-ловушек в повседневной жизни. Принцип её работы заключается в регулярном сборе статистики об окружающих базовых станциях: их характеристиках и местоположении.

В случае обнаружения отклонения от привычной картины программа выдаёт предупреждение. Тут же можно загрузить свои данные на сервер — там формируется глобальная база знаний обо всех базовых станциях мира. К сожалению, программа недоступна для большинства телефонов.

Это связано с особенностью её работы. Как уже было отмечено, в GSM-отрасли любые технические детали старательно вымарываются, но кое-что просачивается. Baseband-процессоры Qualcomm имеют специальный диагностический интерфейс (программный), через который возможно информирование о разных событиях из жизни сотовой связи.

В лучших традициях жанра, этот интерфейс недоступен обычным Android-приложениям, однако он все же доступен при наличии root. Если у вас телефон на чипсете Qualcomm, то, возможно, вам повезло. Познакомимся с интерфейсом поподробнее. Для начала выкачаем ядро для Qualcomm. Оно называется msm — по одноимённой серии Qualcomm SoC.

Сообщения paging

PAGING — это процесс нахождения конкретного абонента для передачи ему SMS-сообщения или звонка. Если приходит SMS, то программа регистрирует адрес центра SMS (SMSC) и тип сообщения: обычное, Silent или Binary. А теперь опишем непосредственно критерии, на основе которых программа находит ловушки. 1.

Сменился LAC или Cell ID, при том что частота осталась неизменной. Действительно, часто ловушка занимает существующую частоту, при этом предоставляя более сильный сигнал, чем оригинальная станция. Но эта метрика весьма ненадёжна. Во-первых, телефон может находиться в зоне действия двух станции из разных LAC, и просто перескочить с одной на другую, оставаясь на одинаковом канале.

Во-вторых, сам оператор может дать команду какой-то станции на переход к другому LAC. 2. LAC текущей станции отличается от LAC окружающих станций. Задача ловушки — добиться Location Update от телефона, так как только в этом случае она может “стянуть” с него нужную информацию.

Поэтому она анонсирует другой LAC, предоставляя более сильный сигнал. Но есть подводный камень — легальные фемто-соты могут также иметь другой LAC: зависит от настроек соты, оператора и погоды на Марсе. 3. При неизменной паре Cell ID — LAC изменился номер канала.

Ловушка часто маскируется под неиспользованную частоту уже существующей базовой станции. 4. LAC содержит единственную станцию. Как уже сказано в п. 2, обычно стремятся инициировать Location Update. Проще всего этого добиться, подняв псевдо-вышку с отличным от всех LAC и самым сильным сигналом.

Подводный камень: в местах с плохим покрытием (обычно за городом) часто бывает, что телефон “видит” только одну станцию, и здесь уже бессмысленно гадать. 5. Станция не сообщает информации о своих соседских станциях, хотя это должно происходить в условиях плотного покрытия.

Ловушка не анонсирует другие станции, чтобы у телефона “не было соблазна” на них переключиться. А иногда хитрят: анонсируют несуществующие частоты либо существующих, либо несуществующих соседних станций. 6. Анонсирование заведомо завышенного CRO (Channel Reselection Offset).

Это один из параметров, который влияет на алгоритм выбора телефоном наилучшей базовой станции. 7. Отключение шифрования, при том что оно ранее было на той же паре LAC/Cell. Ловушка может переключить телефон с А5/3 на А5/0, тем самым выключив шифрование вообще, либо на слабый алгоритм А5/2. 8.

Статистика по базе данных перенесенных номеров (бдпн)

Данная информация отражает актуальное кол-во перенесенных номеров на 03.12.2022 без учета тех, кто вернулся обратно к своему оператору.

| Казахстан | 499 543 | Операторы связи Казахстан |

| Россия | 11 448 728 | Операторы связи Россия |

Форма определения оператора абонента (mnp)

Осталось 20 запросов до 09:06:08 04.12.19 Для получения информации о базовой привязке телефонного номера на основании распределения DEF-кодов между телефонными операторами используйте форму узнать регион по номеру телефона.

Заключение

Данной статьёй я хотел пробудить интерес к стандарту GSM, который используют около ⅘ мобильных пользователей мира. Как мы убедились, в основе безопасности GSM лежит не столько криптографическая стойкость, сколько высокий “входной билет” в эту область.

- Взаимная аутентификация для защиты от ложных базовых станций;

- Защита целостности управляющих команд;

- Шифрование распространяется не только на участок “телефон — базовая станция”, но и на каналы внутри серверной части;

- Более сильное шифрование (128 бит против 64 бит в GSM);

Но и хакеры тоже не дремлют. Будем ждать новых уязвимостей в сетях 3G и 4G!

Выводы

- Семь раз подумай, один раз нажми. Сомнительные ссылки — самый быстрый способ поймать вирус.

- Не ищите халяву и избегайте подозрительных сайтов. Вирусописатели распространяют зловредные программы через страницы, на которых обещают бесплатный контент.

- Не запускайте файлы, если не до конца в них уверены. Особенно это касается тех, что сами скачались на телефон.

- Смотрите, куда приложения просят доступ при установке: фонарику не нужно уметь читать и отправлять смс.

- Обновляйте операционную систему. Назойливые исправления безопасности приходят не просто так: хакеры находят в ОС уязвимости, которые нужно устранять.

- Установите надежный антивирус.

Все-симки.ру

Все-симки.ру